Угруповання UAC-0255 видало себе за CERT-UA та розповсюдило RAT AGEWHEEZE на 1 млн українських поштових скриньок. Go-based малвар атакує державні, медичні та фінансові установи.

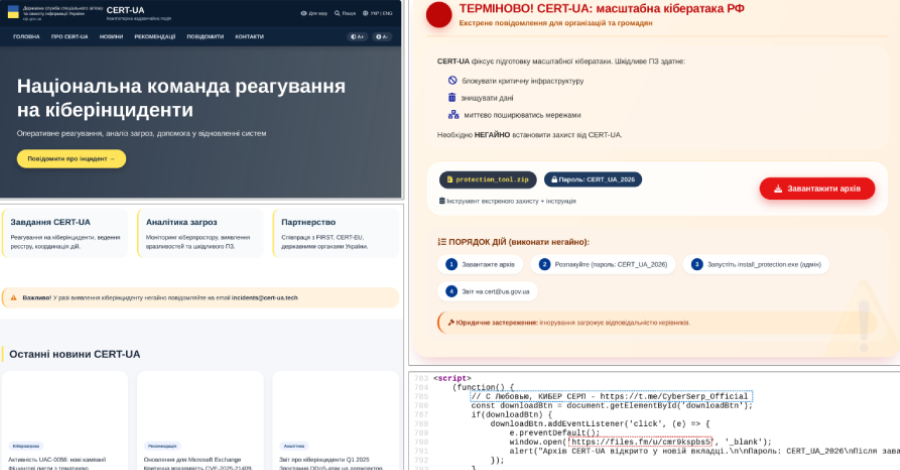

Українську кібербезпекову владу використали проти власних громадян. Угруповання UAC-0255 26-27 березня запустило фішингову кампанію від імені CERT-UA, розповсюджуючи троян віддаленого доступу AGEWHEEZE на приблизно 1 мільйон поштових скриньок ukr.net.

Кампанія — хоча й оцінена CERT-UA як переважно неуспішна — демонструє витончену соціальну інженерію, що експлуатує інституційну довіру до головної кібербезпекової команди України.

Як працює атака

Зловмисники відправляли листи з адреси incidents@cert-ua[.]tech — переконливої підробки легітимного домену CERT-UA. Листи містили запаролений ZIP-файл CERT_UA_protection_tool.zip, розміщений на Files.fm та замаскований під офіційний інструмент безпеки агентства.

Після розпакування та запуску файл розгортає AGEWHEEZE — троян на Go з широкими можливостями:

- Віддалене виконання команд

- Операції з файловою системою

- Модифікація буфера обміну

- Емуляція миші та клавіатури

- Створення знімків екрану

- Управління процесами та сервісами

Малвар комунікує з C2-сервером 54.36.237[.]92 через WebSocket, що ускладнює виявлення традиційним мережевим моніторингом.

Хто стоїть за атакою

CERT-UA атрибутує кампанію UAC-0255, пов'язаному з підпільною операцією «Кібер Серп». Група діє через Telegram (канал створено листопад 2025, 700+ підписників). У HTML фішингового сайту знайдено коментар: "С Любовью, КИБЕР СЕРП", а сам сайт має ознаки AI-генерованого контенту.

Оцінка впливу

Попри таргетування 1 мільйона поштових скриньок та заяви про 200,000 скомпрометованих пристроїв, CERT-UA оцінив кампанію як «переважно неуспішну» — підтверджено лише кілька заражених персональних пристроїв у навчальних закладах.

Індикатори компрометації

| C2 сервер | 54.36.237[.]92 |

| Шкідливий домен | cert-ua[.]tech |

| Email джерело | incidents@cert-ua[.]tech |

| Payload | CERT_UA_protection_tool.zip |

Що робити

- Перевіряйте домен відправника — CERT-UA працює тільки з cert.gov.ua

- Не відкривайте запаролені ZIP з несподіваних листів

- Заблокуйте

54.36.237[.]92таcert-ua[.]techна периметрі мережі - Моніторте підозрілі WebSocket-з'єднання із зовнішніми IP

CyberPeople висвітлює українські кіберзагрози щодня. Слідкуйте за нами.

Коментарі

Коментарів ще немає. Будьте першим!

Залишити коментар

Ваша електронна адреса не буде опублікована.