Північнокорейські хакери використали durable nonces та соціальну інженерію для викрадення $285 млн з Drift Protocol — найбільший DeFi злом 2026.

Як північнокорейські хакери вкрали $285M у Drift Protocol за допомогою соціальної інженерії та вбудованих функцій Solana

1 квітня 2026 року ймовірно пов'язані з Північною Кореєю хакери вивели $285 мільйонів з Drift Protocol -- найбільшої децентралізованої біржі безстрокових ф'ючерсів на Solana -- приблизно за 12 хвилин. Атака не використовувала вразливість у смартконтрактах. Натомість зловмисники перетворили на зброю легітимну функцію блокчейну Solana під назвою "durable nonces" у поєднанні з тижнями соціальної інженерії та штучно створеним фейковим токеном, обійшовши всі рівні безпеки governance протоколу. Це найбільший DeFi exploit 2026 року та другий за масштабом в історії Solana після зламу моста Wormhole на $326 мільйонів у 2022 році.

Це історія про кібербезпеку, а не лише про криптовалюти. Ланцюг атаки -- соціальна інженерія, маніпуляція governance, терпляча підготовка та стрімкий вивід коштів -- повторює тактику державних загроз, спрямованих на критичну фінансову інфраструктуру по всьому світу. Уроки виходять далеко за межі DeFi.

Що сталося: пограбування в День дурня

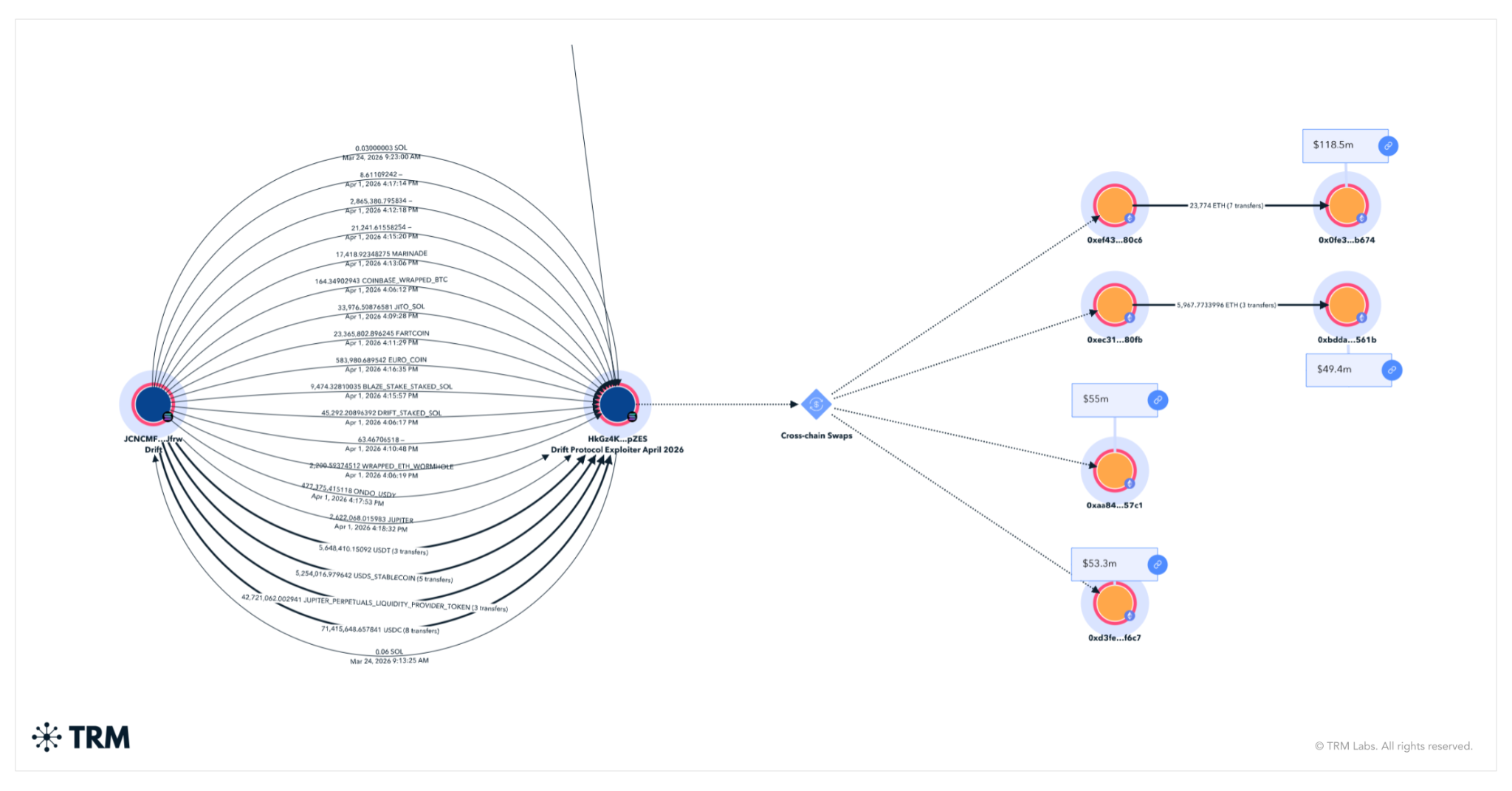

О 16:06 UTC 1 квітня 2026 року почала виконуватися серія з 31 транзакції на виведення коштів зі сховищ Drift Protocol. За 12 хвилин атакуючий витягнув приблизно $285 мільйонів у цифрових активах, включаючи JLP-токени, USDC, SOL, обгорнутий Bitcoin (cbBTC, wBTC) та інші токени.

Наслідки були миттєвими та руйнівними:

- TVL Drift обвалився з приблизно $550 мільйонів до менш ніж $250 мільйонів протягом години.

- Governance-токен DRIFT впав на 40%, знизившись з приблизно $0,08 до менш ніж $0,05.

- Понад 20 пов'язаних протоколів, що мали експозицію до ліквідності Drift -- включаючи Prime Numbers Fi, Carrot Protocol, Pyra Protocol та Piggybank -- постраждали. Користувачі цих платформ втратили доступ до своїх коштів.

- Drift негайно призупинив усі депозити та виведення, закликавши користувачів припинити будь-яку активність на час розслідування.

Час був похмуро іронічним. Багато хто у криптоспільноті спочатку сприйняв ранні повідомлення як першоквітневий жарт. Коли реальність стала очевидною, кошти вже переводилися в мережу Ethereum.

Ланцюг атаки: соціальна інженерія зустрічає on-chain експлуатацію

Цей exploit примітний -- і тривожний -- тим, що атакуючий не знайшов жодного бага в коді Drift. Смартконтракти працювали саме так, як були спроєктовані. Натомість зловмисник три тижні методично компрометував людський фактор та governance-рівні протоколу.

Фаза 1: Підготовка інфраструктури (11 березня)

On-chain аналіз від TRM Labs відстежив витоки атаки до 11 березня, коли 10 ETH були виведені з Tornado Cash -- санкціонованого криптовалютного міксера -- для фінансування початкових операцій. Кошти почали рухатися приблизно через три години, близько 09:00 за пхеньянським часом -- часовий індикатор, який згодом підтвердив атрибуцію до державних хакерів Північної Кореї.

Фаза 2: Створення фейкового активу (11-23 березня)

Атакуючий створив фіктивну криптовалюту під назвою CarbonVote Token (CVT), випустивши приблизно 750 мільйонів одиниць та контролюючи понад 80% пропозиції. Він створив пул ліквідності на Raydium -- децентралізованій біржі на Solana -- із початковим капіталом лише $500.

Протягом наступних тижнів атакуючий здійснював систематичний wash trading: багаторазово купував і продавав CVT між контрольованими ним гаманцями, щоб сфабрикувати правдоподібну цінову історію поблизу $1 за токен. Ця штучна торговельна активність згенерувала достатньо даних, щоб oracle-фіди Switchboard -- джерела цінової інформації, на які покладався Drift -- прийняли CVT як реальний актив із достовірною ринковою вартістю.

Це не був технічний exploit оракулів. Оракули виконали саме те, для чого були створені: повідомляли спостережувані ринкові ціни. Атакуючий просто створив ринок, який виглядав справжнім.

Фаза 3: Компрометація multisig (23-30 березня)

Між 23 та 30 березня атакуючий створив чотири persistent-акаунти "durable nonce" на Solana. Два з них були пов'язані з підписантами multisig Security Council Drift. Інші два контролювалися безпосередньо атакуючим.

За допомогою соціальної інженерії -- конкретні методи якої досі розслідуються -- атакуючий отримав попередньо підписані дозволи на транзакції від членів Security Council. Ці дозволи були вбудовані в durable nonce транзакції, що означає: вони залишалися дійсними необмежений час, доки атакуючий не вирішить їх подати.

Підписанти Security Council, ймовірно, вважали, що схвалюють рутинні операції. Механізм durable nonce гарантував, що їхні підписи можна було зберігати та використовувати в момент і в контексті, які вони ніколи не мали на увазі.

Фаза 4: Усунення останнього захисту (27 березня)

27 березня Drift мігрував свою Security Council на конфігурацію multisig 2-з-5 -- і, що критично важливо, встановив governance timelock на нуль секунд.

Timelock -- це обов'язкова затримка між моментом схвалення governance-дії та моментом її виконання. Він слугує критичним вікном безпеки: якщо зловмисну пропозицію схвалено, у спільноти або команди безпеки є час виявити й заблокувати її до виконання. Встановивши timelock на нуль, Drift усунув цю останню лінію оборони.

Чи ця міграція була ініційована атакуючим через соціальну інженерію, чи це було збіг операційних обставин, який атакуючий використав, -- досі з'ясовується. У будь-якому разі це перетворило те, що мало б бути багатоденною атакою -- виявленою під час timelock-періоду -- на миттєву.

Фаза 5: Виконання (1 квітня)

Коли всі складові були на місці, атакуючий виконав фінальну послідовність:

- Внесів приблизно 785 мільйонів шахрайських токенів CVT як заставу в Drift.

- Оракули, покладаючись на маніпульовану цінову історію, оцінили цю заставу у сотні мільйонів доларів.

- Захисні механізми виведення були вимкнені -- пороги піднято до абсурдних "$500 трильйонів", фактично знявши всі ліміти.

- Дві попередньо підписані durable nonce транзакції, розділені лише чотирма Solana block slots, створили й схвалили зловмисний admin transfer, а потім схвалили й виконали його.

- За лічені хвилини атакуючий отримав повний контроль над дозволами на рівні протоколу.

- 31 транзакція на виведення витягнула $285 мільйонів справжніх активів під фейкову заставу.

Фаза виконання тривала 12 хвилин. Підготовка зайняла три тижні.

Трюк з durable nonce: перетворення функції зручності на зброю

Для розуміння цієї атаки потрібно розуміти, як Solana обробляє валідність транзакцій -- і як durable nonces змінюють правила гри.

Як зазвичай працюють транзакції в Solana

Кожна транзакція Solana містить "recent blockhash" -- по суті, мітку часу, що доводить нещодавнє створення транзакції. Цей blockhash стає недійсним приблизно через 60-90 секунд. Якщо транзакція не подана в мережу протягом цього вікна, вона стає недійсною і не може бути виконана. Цей механізм закінчення терміну дії є захисною функцією: він запобігає повторному використанню старих, застарілих або потенційно скомпрометованих транзакцій.

Як durable nonces обходять цей захист

Durable nonces -- це легітимна функція Solana, розроблена для сценаріїв, коли транзакції потрібно підготувати заздалегідь -- наприклад, коли кілька сторін у різних часових поясах мають підписати multisig-транзакцію. Durable nonce замінює blockhash з обмеженим терміном дії на фіксований одноразовий код, що зберігається у спеціальному on-chain акаунті. Це зберігає транзакцію дійсною необмежений час, доки хтось не вирішить її подати.

Функція існує з вагомих причин. Але exploit Drift виявив її небезпечний потенціал: durable nonces дозволяють атакуючому розділити момент схвалення та момент виконання. Підписанта можна обманом змусити схвалити транзакцію сьогодні, яку атакуючий виконає через тижні, у зовсім іншому контексті, проти зовсім іншого стану протоколу.

Це фундаментальна зміна в моделі загроз для будь-якого протоколу, що використовує multisig governance на Solana. Підписанти більше не можуть вважати, що стан протоколу на момент підпису буде тим самим станом на момент виконання транзакції.

Наслідки для безпеки multisig

Паттерн атаки через durable nonce має широкі наслідки:

- Попередньо підписані дозволи стають бомбами сповільненої дії. Будь-яка durable nonce транзакція -- це латентна авторизація, яку можна задіяти у зручний для атакуючого момент.

- Підписанти не можуть верифікувати контекст виконання. Стан протоколу може кардинально змінитися між підписанням і виконанням.

- Стандартних процесів перевірки multisig недостатньо. Перевірка того, що робить транзакція в момент підписання, нічого не говорить про те, що вона зробить, коли атакуючий вирішить її подати.

Кожен протокол, що використовує multisig governance на Solana -- та аналогічні механізми відкладеного виконання на інших чейнах -- має тепер враховувати цей вектор атаки.

Атрибуція КНДР: розширення кібервійни Північної Кореї у сфері криптовалют

TRM Labs, компанія з блокчейн-аналітики, оцінила, що exploit Drift "ймовірно здійснений північнокорейськими хакерами". Хоча розслідування триває й офіційна державна атрибуція ще не оприлюднена, кілька ліній доказів підтверджують цю оцінку.

On-chain докази

- Стейджинг через Tornado Cash: Початкове фінансування в 10 ETH надійшло з Tornado Cash, що відповідає операційним паттернам КНДР для приховування походження коштів.

- Часові індикатори: Ключові операційні дії -- включаючи переміщення коштів і розгортання CarbonVote Token -- відбувалися близько 09:00 за пхеньянським часом, що вказує на координацію з часового поясу КНДР.

- Швидкість крос-чейн відмивання: Протягом кількох годин після крадіжки понад $230 мільйонів у USDC було переведено в Ethereum через Cross-Chain Transfer Protocol (CCTP) від Circle, а потім стрімко відмито через Tornado Cash та фрагментовано між сотнями Ethereum-гаманців. TRM описала швидкість та агресивність бріджингу як таку, що перевищує "навіть відмивання Bybit у 2025 році".

- Паттерни інфраструктури: Інфраструктура стейджингу, паттерни створення гаманців та техніки переміщення коштів відповідають тим, що спостерігалися в попередніх операціях, атрибутованих КНДР.

Масштабна кампанія КНДР з крадіжки криптовалют

Державні хакерські операції Північної Кореї -- зазвичай атрибутовані Lazarus Group та пов'язаним підрозділам -- є найбільш продуктивною державною операцією з крадіжки криптовалют в історії. Цифри промовисті:

- $1,7 мільярда вкрадено у 2022 році

- $1,0 мільярд вкрадено у 2023 році

- $1,3 мільярда вкрадено у 2024 році

- $2,02 мільярда вкрадено у 2025 році, збільшення на 51% рік до року

- $6,75+ мільярда сукупна крадіжка за весь час

Exploit Bybit у лютому 2025 року -- крадіжка $1,5 мільярда з однієї з найбільших централізованих бірж у світі -- продемонстрував, що оператори КНДР вийшли за межі атак на менші DeFi-протоколи та перейшли до ударів по великих фінансових платформах. Exploit Drift продовжує цю ескалацію.

Лише у 2026 році пов'язані з КНДР актори були причетні щонайменше до трьох великих атак, включаючи компрометацію Bitrefill у березні 2026 року, що розкрила 18 500 записів про покупки. За оцінками з відкритих джерел, їхній операційний темп зріс приблизно на 40% порівняно з 2024 роком.

Вважається, що ці кошти фінансують програми озброєння Північної Кореї, включаючи розробку ядерної зброї та балістичних ракет. Крадіжка криптовалют стала стратегічним джерелом національного доходу для режиму КНДР.

Вплив на DeFi-екосистему Solana

Exploit Drift спричинив хвилі потрясінь далеко за межами самого протоколу.

Безпосередні наслідки

Понад 20 протоколів з прямою або непрямою експозицією до ліквідності Drift постраждали. Користувачі залежних платформ, таких як Pyra Protocol, станом на 3 квітня все ще не могли отримати доступ до своїх коштів. DeFi Development Corp., компанія з лістингом на Nasdaq та експозицією до Solana, залишилася непостраждалою завдяки своїй системі управління ризиками -- контраст, що підкреслив, наскільки багатьом іншим учасникам бракувало подібного захисту.

Криза довіри до governance та оракулів

Exploit поставив фундаментальні питання щодо припущень DeFi governance:

- Надійність оракулів: Оракули Drift працювали за задумом -- вони точно повідомляли ринкові ціни. Але вони не могли відрізнити легітимний ринок від сфабрикованого. Це ставить під сумнів фундаментальне припущення, що on-chain цінові дані дорівнюють ринковій істині.

- Необхідність timelock: Рішення Drift встановити нульовий timelock на міграціях Security Council усунуло єдиний механізм, який міг забезпечити вікно для виявлення. Цей інцидент став підручниковим прикладом того, чому timelocks не є опціональними.

- Припущення щодо multisig: Конфігурація multisig 2-з-5 передбачала, що підписанти схвалюватимуть лише ті транзакції, які повністю розуміють, у контексті, який можуть верифікувати. Durable nonces зламали обидва припущення.

Порівняння з історичними exploit'ами

Злам Drift поповнює список DeFi exploit'ів на дев'ятизначні суми:

| Інцидент | Рік | Сума | Метод |

|---|---|---|---|

| Ronin Bridge (Axie) | 2022 | $625M | Компрометація ключів валідаторів |

| Wormhole Bridge | 2022 | $326M | Вразливість смартконтракту |

| Bybit | 2025 | $1,5B | Скомпрометований ноутбук, соціальна інженерія |

| Drift Protocol | 2026 | $285M | Соціальна інженерія, маніпуляція governance |

Паттерн очевидний: найбільші exploit'и дедалі частіше спрямовані на людський фактор та governance-рівні, а не на код смартконтрактів. Соціальна інженерія стала основним вектором атаки для крадіжки криптовалют на державному рівні.

Що це означає для українських організацій

Зростаючий фінтех- та блокчейн-сектор України має винести прямі уроки з exploit'у Drift -- і ризики аж ніяк не теоретичні.

Криптоекспозиція України

Україна перебуває на передовій впровадження криптовалют, стабільно входячи до першої десятки країн за використанням крипти. Українські блокчейн-проєкти, DeFi-протоколи та фінтех-компанії працюють у тій самій екосистемі, на яку полюють актори КНДР. Регуляторна база для віртуальних активів, запроваджена відповідно до Закону "Про віртуальні активи", все ще формується, і багато українських криптостартапів працюють зі структурами governance, подібними до тих, що зазнали краху в Drift.

Соціальна інженерія в умовах війни

Українські організації вже стикаються з підвищеним рівнем загроз соціальної інженерії через триваючий конфлікт. Пов'язані з Росією загрози регулярно атакують українські організації за допомогою витончених фішингових та соціально-інженерних кампаній. Exploit Drift демонструє, що соціальна інженерія, спрямована на multisig-підписантів та учасників governance, є не менш ефективною проти блокчейн-нативних організацій. Українські DeFi-проєкти мають підходити до безпеки governance з тією ж серйозністю, що й до захисту від кібероперацій воєнного часу.

Практичні ризики для українського фінтеху

- Маніпуляція оракулами: Будь-який український DeFi-протокол, що покладається на єдине джерело оракулів для оцінки застави, має ту саму вразливість, що й Drift. Штучно створені токени зі сфабрикованою ціновою історією здатні обдурити технічно коректні реалізації оракулів.

- Слабкі місця структур governance: Малі команди з обмеженою кількістю multisig-підписантів, нульовими або короткими timelock'ами та неформальними процесами схвалення типові для української стартап-екосистеми. Кожен із цих факторів сприяв exploit'у Drift.

- Загроза з боку державних хакерів: Хакери КНДР не розрізняють за географією. Будь-який протокол, що утримує значну вартість, є потенційною ціллю, незалежно від того, де розташована його штаб-квартира чи де працює команда.

- Регуляторна відповідність: В умовах гармонізації України з рамковими документами ЄС, включаючи NIS2 та DORA, інцидент з Drift підкреслює необхідність стандартів безпеки governance, що враховують блокчейн-специфічні ризики, а не лише традиційну IT-інфраструктуру.

Зусилля з відновлення та подальші кроки

Станом на 3 квітня Drift Protocol ескалював свою відповідь, надіславши on-chain повідомлення на чотири Ethereum-гаманці, що містять основну частину вкрадених активів -- приблизно 129 000 ETH. Повідомлення містило: "We are ready to speak," сигналізуючи готовність до переговорів. Цей підхід повторює тактику інших постраждалих протоколів, хоча перспективи повернення коштів від пов'язаних з КНДР акторів історично мізерні.

Ключові події у процесі відновлення:

- Заморожування активів: Drift співпрацює з Circle (емітент USDC), централізованими біржами та операторами мостів для заморожування активів, де це можливо. Проте понад $230 мільйонів вже було переведено та відмито через Tornado Cash до того, як заморожування набуло чинності.

- Взаємодія з правоохоронцями: Хоча деталі обмежені, Drift заявив про співпрацю з правоохоронними органами. З огляду на атрибуцію КНДР, це, ймовірно, передбачатиме координацію з американськими органами та міжнародним санкційним режимом.

- План відшкодування не оголошено: Станом на 4 квітня Drift не опублікував комплексного плану відшкодування користувачів. Статус страхових фондів та механізмів повернення коштів залишається невідомим.

DeFi-спільнота вже реагує. Кілька протоколів на Solana оголосили про екстрені перевірки своїх конфігурацій governance, налаштувань timelock та залежностей від оракулів. Solana Foundation не зробив офіційної заяви, однак активно тривають обговорення в спільноті щодо зниження ризиків durable nonce.

Рекомендації з безпеки

Exploit Drift Protocol надає конкретні, практичні уроки для будь-якої організації, що працює у блокчейн- та DeFi-просторі, а також кілька уроків, застосовних до традиційної кібербезпеки.

Для DeFi-протоколів та блокчейн-проєктів

-

Запровадити обов'язкові timelocks на всі governance-дії. Мінімальний timelock 24-48 годин на міграції Security Council, admin transfers та зміни параметрів забезпечив би вікно для виявлення. Timelocks не є опціональними -- це критичний засіб безпеки.

-

Диверсифікувати джерела оракулів та впровадити виявлення аномалій. Покладатися на єдиний oracle-фід для оцінки застави недостатньо. Протоколи мають вимагати консенсусу між кількома незалежними оракулами та впроваджувати circuit breakers, що призупиняють операції при різкому відхиленні оцінок активів від історичних базових значень.

-

Обмежити або аудитувати використання durable nonce у governance-транзакціях. Будь-яка транзакція з використанням durable nonce має ініціювати поглиблену перевірку, включаючи верифікацію того, що поточний стан протоколу відповідає наміру підписанта. Розгляньте повну заборону durable nonces для governance-операцій з високими привілеями.

-

Встановити протоколи верифікації multisig. Підписанти повинні верифікувати не лише те, що робить транзакція, але й контекст, у якому вона буде виконана. Впровадьте позаканальні канали підтвердження, обов'язкові періоди охолодження та сповіщення в реальному часі про подання будь-якої governance-транзакції.

-

Проводити змагальні симуляції governance. Red-team ваших governance-процесів з тією ж ретельністю, що й аудити смартконтрактів. Перевіряйте, чи може соціальна інженерія підписантів призвести до несанкціонованих дій.

Для організацій та команд безпеки

-

Ставитися до безпеки governance як до операційної безпеки. Exploit Drift -- це не вразливість коду, це компрометація governance. Програми безпеки мають виходити за межі аудиту коду та охоплювати людські процеси, робочі процеси схвалення та паттерни адміністративного доступу.

-

Моніторити соціальну інженерію, спрямовану на ключовий персонал. Multisig-підписанти, менеджери казначейства та учасники governance є високоцінними цілями соціальної інженерії. Впроваджуйте навчання з підвищення обізнаності та протоколи верифікації спеціально для цих ролей.

-

Мати плани реагування на інциденти для DeFi-експозиції. Організації з казначейською або операційною експозицією до DeFi-протоколів повинні мати плейбуки для швидкого реагування на exploit-події, включаючи процедури виведення активів, шаблони комунікацій та оцінку контрагентного ризику.

Для індустрії

-

Розробити стандарти безпеки governance у DeFi. Повторюваний паттерн exploit'ів на governance-рівні вимагає загальноіндустріальних стандартів для мінімальних timelock'ів, конфігурацій multisig, вимог до диверсифікації оракулів та обмежень адміністративних привілеїв.

-

Обмінюватися розвідданими щодо загроз від державних хакерів у DeFi. Загроза КНДР для DeFi є системною. Протоколи, компанії з безпеки та регулятори мають обмінюватися розвідданими щодо паттернів атак, індикаторів стейджингу та результатів атрибуції для забезпечення колективного захисту.

Exploit Drift Protocol нагадує: у кібербезпеці найнебезпечніші вразливості часто знаходяться не в коді -- вони в процесах, у людях та в припущеннях, які ми не наважуємося поставити під сумнів. Для українських організацій, що працюють на перетині технологій, фінансів та національної безпеки, ці уроки не абстрактні. Вони операційні.

Пов'язані матеріали на CyberPeople: - Attackers Impersonated CERT-UA to Deliver AGEWHEEZE Malware to 1 Million Ukrainian Mailboxes - Operation NoVoice: The Android Rootkit That Survives Factory Reset

Джерела: - TRM Labs: North Korean Hackers Attack Drift Protocol In $285 Million Heist - CoinDesk: How a Solana Feature Designed for Convenience Let an Attacker Drain $270 Million from Drift - CryptoTimes: $285M Gone in 12 Minutes - Bitcoin.com: Drift Protocol Hack 2026 -- What Happened, Who Lost Money, and What's Next - CCN: Drift Protocol Hit by $285M Exploit - DL News: Solana-based Drift Protocol confirms it's under attack - FXStreet: Solana DEX Drift Protocol suffers $280M+ attack

Коментарі

Коментарів ще немає. Будьте першим!

Залишити коментар

Ваша електронна адреса не буде опублікована.